之前提到,有两个勒索家族出现,汪列军认为,不排除该勒索蠕虫出现了多个变种。

不法分子是将此前公布的“永恒之蓝”攻击程序改装后进行的攻击。汪列军解析,可以理解为该NSA攻击工具内核没变,但是不法分子改变了其“载核”,加上了勒索攻击的一系列调动工具,由于该NSA攻击工具可以被公开下载,不排除可有多个不法分子改装该工具发动勒索袭击。

应急处理办法以下为360企业安全提供给的一份处理办法建议:

网络层面目前利用漏洞进行攻击传播的蠕虫开始泛滥,强烈建议网络管理员在网络边界的防火墙上阻断445端口的访问,如果边界上有IPS和360新一代智慧防火墙之类的设备,请升级设备的检测规则到最新版本并设置相应漏洞攻击的阻断,直到确认网内的电脑已经安装了MS07-010补丁或关闭了Server服务。

终端层面暂时关闭Server服务。

检查系统是否开启Server服务:

1、打开开始按钮,点击运行,输入cmd,点击确定

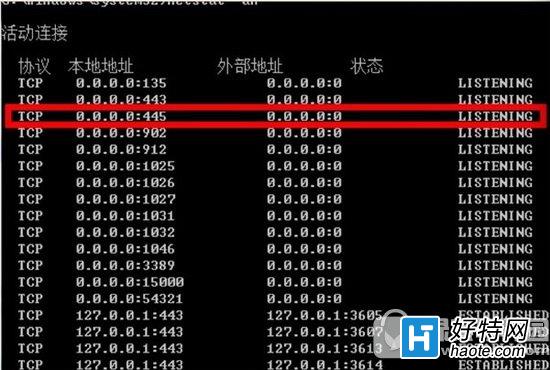

2、输入命令:netstat -an回车

3、查看结果中是否还有445端口

如果发现445端口开放,需要关闭Server服务,以Win7系统为例,操作步骤如下:

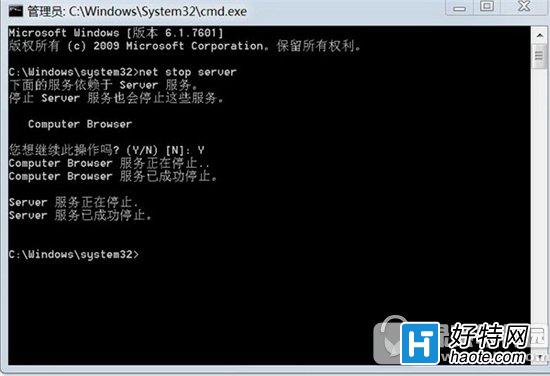

点击开始按钮,在搜索框中输入cmd,右键点击菜单上面出现的cmd图标,选择以管理员身份运行,在出来的 cmd 窗口中执行“net stop server”命令,会话如下图:

感染处理对于已经感染勒索蠕虫的机器建议隔离处置。

根治方法对于Win7及以上版本的操作系统,目前微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请立即电脑安装此补丁。出于基于权限最小化的安全实践,建议用户关闭并非必需使用的Server服务,操作方法见应急处置方法节。

对于Windows XP、2003等微软已不再提供安全更新的机器,推荐使用360“NSA武器库免疫工具”检测系统是否存在漏洞,并关闭受到漏洞影响的端口,以避免遭到勒索蠕虫病毒的侵害。这些老操作系统的机器建议加入淘汰替换队列,尽快进行升级。

小编推荐阅读